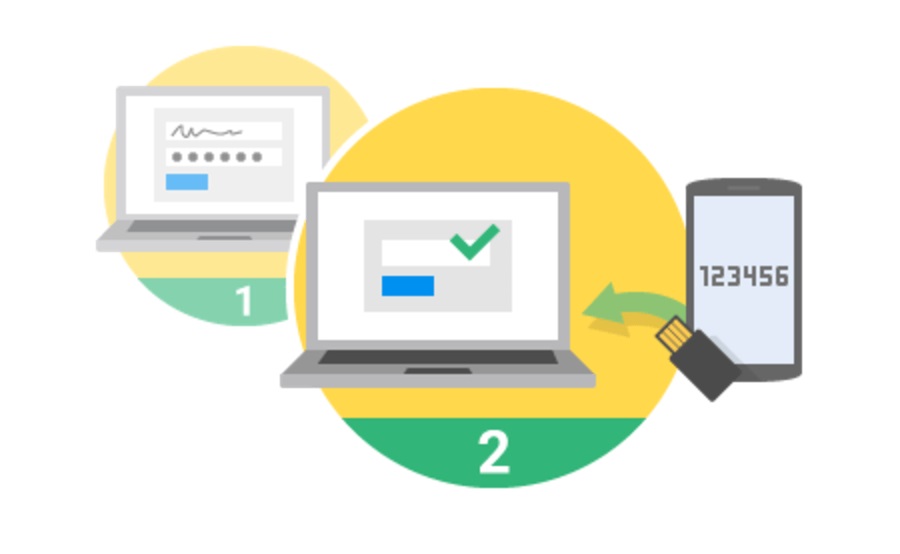

Когда я cказал нескольким друзьям, что пишу статью о двухэтапной аутентификации, типичным ответом было закатывание глаз и «О, эта раздражающая штука?.» Да, этот раздражающий дополнительный шаг. Мы все так думали, когда нам нужно было получить код, прежде чем мы могли бы войти в систему или подтвердить нашу личность в Интернете. Могу ли я просто войти в систему без шквала запросов?

Однако после долгих исследований о двухфакторной аутентификации (часто называемой 2FA), я не думаю, что я снова буду закатывать глаза от этого. Давайте немного лучше узнаем двухфакторную аутентификацию, ее разные варианты, и развеем некоторые мифы, окружающие этот «раздражающий» дополнительный шаг.

Наиболее распространенные альтернативы для использования 2FA

Проверка по SMS

Для приложений и безопасных сервисов обычным явлением будет предложение добавить 2FA по крайней мере через SMS-сообщения, например, при входе в вашу учетную запись – либо все время, либо только при входе с нового устройства. При использовании этой системы, ваш мобильный телефон становится вторым методом проверки подлинности.

SMS-сообщение состоит из короткого одноразового кода, который вы вводите в службу. Таким образом, хакеру потребуется доступ к вашему паролю и вашему телефону, чтобы войти в ваш аккаунт. Одной из довольно очевидных проблем является мобильная сеть. Что делать, если вы застряли в глуши без сигнала или выезжаете за границу без доступа к своему основному оператору? Вы не сможете получить сообщение с кодом и не сможете войти в систему.

Но большую часть времени этот метод удобен (все мы живем, не выпуская телефон из рук). И есть даже некоторые службы, в которых автоматическая система передает звуковой код, чтобы его можно было получить на стационарный телефон, если вы не можете получать текстовые сообщения.

Коды Google Authenticator / App-Generated

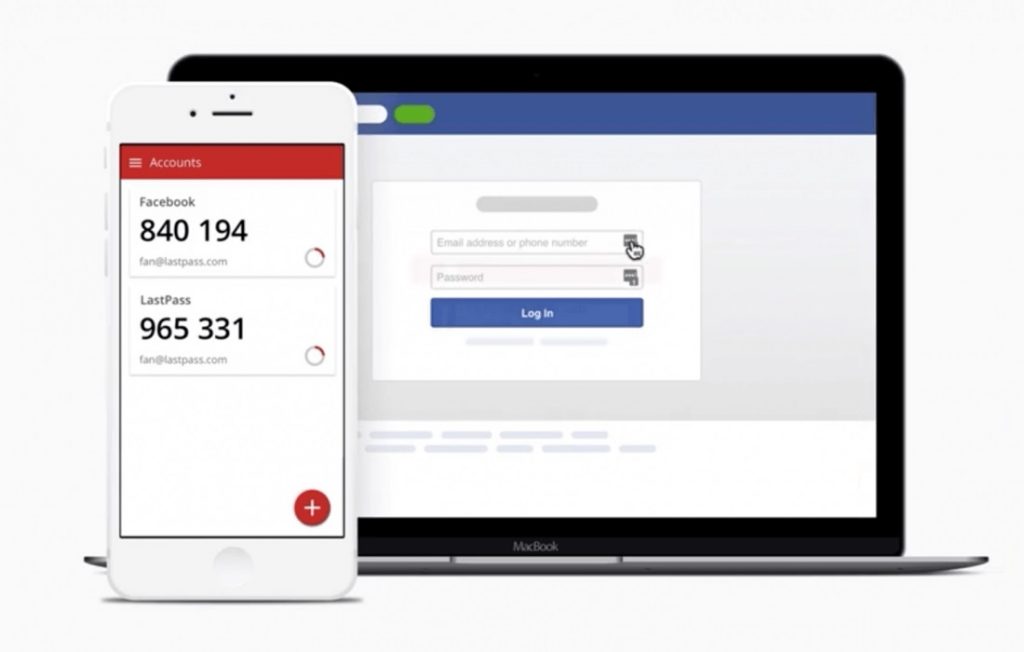

Потенциально лучшая альтернатива SMS, потому что она не зависит от вашего оператора беспроводной связи. Есть хорошие шансы, что вы уже использовали хотя бы одно краткосрочное приложение для генерации кода. Google Authenticator (сделанный для Android и iPhone) является самым популярным приложением в своей категории.

После настройки данной службы с помощью Authenticator вам будет предложено ввести код аутентификации в дополнение к вашему имени пользователя и паролю. Вы будете полагаться на приложение Google Authenticator на своем смартфоне, которое должно предоставить вам свежий код. Коды заканчиваются в течение минуты, поэтому иногда вам нужно действовать быстро, чтобы ввести текущий код до истечения срока его действия, а затем использовать новый код. Несмотря на то, что название ориентировано на Google, вы можете добавить к нему множество сервисов за пределами Gmail, включая, помимо прочего, Dropbox, Lastpass, Amazon Web Services, Evernote и многие другие.

— Регулярная проверка качества ссылок по более чем 100 показателям и ежедневный пересчет показателей качества проекта.

— Все известные форматы ссылок: арендные ссылки, вечные ссылки, публикации (упоминания, мнения, отзывы, статьи, пресс-релизы).

— SeoHammer покажет, где рост или падение, а также запросы, на которые нужно обратить внимание.

SeoHammer еще предоставляет технологию Буст, она ускоряет продвижение в десятки раз, а первые результаты появляются уже в течение первых 7 дней. Зарегистрироваться и Начать продвижение

Если вы не хотите полагаться на Google для такого рода услуг, есть несколько альтернатив, из которых Authy считается лучшей. Authy предлагает зашифрованные резервные копии кодов, сгенерированных с течением времени, а также многоплатформенную и автономную поддержку. Lastpass недавно запустил собственный аутентификатор.

Эти приложения будут продолжать генерировать временные коды, с или без подключения к Интернету. Единственный недостаток в том, что настройка приложения достаточно сложная.

Ключи физической аутентификации

Если вариант с кодами, приложениями и текстовыми сообщениями – настоящая головная боль, есть еще одна довольно популярная опция: физические ключи аутентификации. Это небольшое USB-устройство, на котором находится ваш ключ безопасности FIDO U2F. При входе в свою учетную запись на новом компьютере вставьте USB-ключ и нажмите его кнопку, и дело сделано.

Некоторые компании работают над созданием стандарта под названием U2F. Учетные записи Google, Dropbox и GitHub уже совместимы с токеном U2F. В какой-то момент в будущем физические ключи аутентификации будут работать с NFC и Bluetooth для связи с устройствами, у которых нет портов USB.

Аутентификация на основе приложений и электронной почты

Некоторые мобильные приложения полностью пропускают вышеуказанные опции и проверяют через приложение. Например, включите «Проверка входа» в Twitter и, когда вы впервые входите в Twitter с нового устройства, вы должны подтвердить, что логин из приложения на телефоне. Twitter хочет убедиться, что это вы, а не хакер. Аналогично, Apple использует iOS для проверки новых учетных записей устройств. При входе в систему на новом устройстве вы получите одноразовый код, отправленный на устройство Apple, которое вы уже используете.

Системы на основе электронной почты, как вы, вероятно, поняли по названию, используйют учетную запись электронной почты в качестве второго фактора аутентификации. При входе в приложение или службу одноразовый код будет отправлен на ваш зарегистрированный адрес электронной почты.

Мифы / FAQ

В каких службах рекомендуется использовать 2FA?

- Google / Gmail, Hotmail / Outlook, Yahoo Mail **

- Lastpass, 1Password, Keepass или любой менеджер паролей, который вы используете **

- Dropbox, Google Диск, iCloud, OneDrive (и другие облачные сервисы, где вы размещаете ценные данные)

- PayPal и другие банковские сайты, которые вы используете, которые его поддерживают

- Facebook / Twitter / LinkedIn

- Ваш хостинг-провайдер: WordPress, Softlayer, Rackspace и т. д.

- Steam (в случае, если ваша игровая библиотека стоит больше, чем ваш баланс банковского счета)

** Они особенно важны, потому что обычно служат шлюзом ко всему остальному, что вы делаете в Интернете.

Если вам интересно, поддерживает ли какой-то сайт или услугу 2FA, twofactorauth.org предоставляет полный список.

— Разгрузит мастера, специалиста или компанию;

— Позволит гибко управлять расписанием и загрузкой;

— Разошлет оповещения о новых услугах или акциях;

— Позволит принять оплату на карту/кошелек/счет;

— Позволит записываться на групповые и персональные посещения;

— Поможет получить от клиента отзывы о визите к вам;

— Включает в себя сервис чаевых.

Для новых пользователей первый месяц бесплатно. Зарегистрироваться в сервисе

Если были нарушение безопасности, включите двухфакторную аутентификацию как можно скорее

Проблема в том, что вы не можете просто перевернуть переключатель и включить 2FA. Запуск 2FA означает, что должны быть выданы маркеры, или криптографические ключи должны быть встроены в другие устройства. И так как 2FA сильно зависит от участия пользователя, не ожидайте, что она будет работать быстро.

Должен ли я включать двухфакторную аутентификацию или нет?

Да. Особенно для критически важных служб, которые содержат ваши личные данные и финансовую информацию.

Двухфакторная аутентификация неуязвима для угроз

Нет. 2FA зависит как от технологий, так и от пользователей, которые могут ошибаться. 2FA, который использует SMS в качестве второго фактора, зависит от безопасности беспроводной сети. Также случается, когда вредоносная программа на телефоне перехватывает и отправляет SMS-сообщения злоумышленнику. Другой вариант, как 2FA может пойти не так, – это когда пользователь не обращает внимания и одобряет запрос на аутентификацию (возможно, это всплывающее сообщение на своем Mac), которое было начато попыткой злоумышленника войти в систему.

Двухфакторные решения (в основном) все одинаковые

В какой-то момент это было так, но в последнее время для 2FA появилось много новшеств. Существуют решения 2FA, использующие SMS-сообщения или электронные письма. В других решениях используется мобильное приложение, содержащее криптографический секрет или информацию о ключах, хранящуюся в браузере пользователя. Нужно переосмыслить и улучшить опору на сторонние службы, поскольку она бывает не безопасной.

Двухфакторная аутентификация – неприятное дополнение с небольшой выгодой

Ну, с таким отношением мы далеко не уедем. В действительности некоторые компании или службы подходят к 2FA как к требованию послушания, а не к чему-то, что может помочь уменьшить мошенничество. Некоторые компании используют минимально необходимый 2FA, который едва ли что-либо делает, просто чтобы проверить пакет 2FA. Как пользователь скажу, что использование 2FA может раздражать, но если компания использует гибкий метод проверки подлинности (не только самый минимум), это может уменьшить вероятность мошенничества. А кто этого не хочет?

Это конец 2FA в известном нам виде

Может быть. Все, что вы только что прочитали – о современной 2FA, и мы не знаем о будущем ничего, кроме того, что она изменится и станет более распространенной. Самая надежная и крутая часть 2FA – это то, что со временем становится намного лучше. Прямо сейчас 2FA все еще не популярна среди людей. Так что будет интересно узнать, может ли безопасность и простота использования 2FA улучшиться настолько, что она станет инструментом, который все мы любим.

Как запустить приложения для Android в Google Chrome

Как запустить приложения для Android в Google Chrome