Недавно OnePlus из-за своей глупой ошибки обнародовали “сотни” электронных адресов своих пользователей в ходе рассылки.

- OnePlus случайно раскрыли электронные адреса клиентов в ходе рассылки.

- По сообщениям, были обнародованы “сотни” электронных адресов пользователей.

Утечки из OnePlus Nord продолжают поступать. На этот раз в сеть утекли электронные адреса пользователей.

Согласно сообщению на Reddit, OnePlus случайно раскрыли некоторое количество электронных адресов пользователей в результате неудачной рассылки электронных писем. Человек, отправивший письмо не срыл список его получателей. Пользователь Reddit, получивший электронное письмо, отметил, что “сотни” адресов были включены в список, который также доступен всем, кто получил данное письмо.

Проблемы в безопасности OnePlus продолжаются

До этого OnePlus уже допускали подобные ошибки. В июне 2019 года предустановленное приложение OnePlus имело уязвимость в системе безопасности, которая отображала имена, местоположения и адреса электронной почты пользователей. Несколько месяцев спустя информация о частных заказах пользователей была раскрыта в результате взлома. Третьи лица могли получить доступ к именам, телефонным номерам, адресам электронной почты и адресам доставки клиентов.

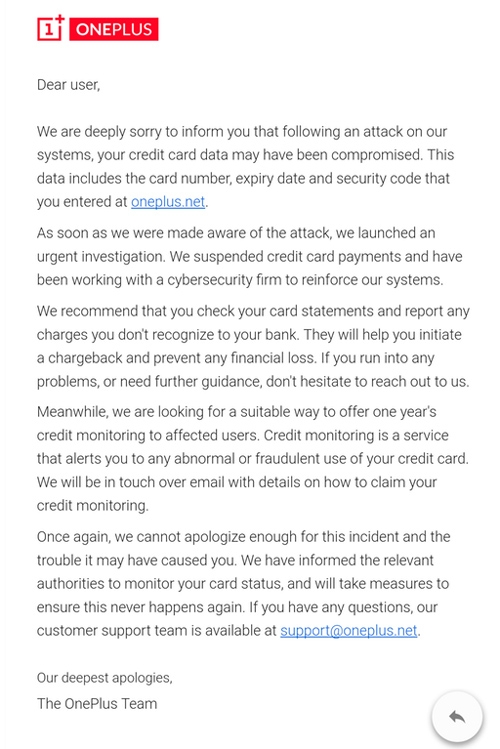

Возможно, это самая большая ошибка в безопасности, которая в 2018 году коснулась 40 000 пользователей, из-за которой, возможно, был получен доступ к номерам кредитных карт, датам истечения срока действия и кодам безопасности пользователей. “Нам нет прощения за то, что мы позволили этому случиться. Мы вечно благодарны за такое бдительное и осведомленное сообщество, и нам очень жаль вас разочаровывать”, – заявила компания в ответ на события в 2018 году.

Хотя последняя утечка не кажется столь же вредоносной для пользователей, как раскрытые данные кредитных карт, для некоторых она может стать причиной не только спама и фишинга. Злоумышленники могут использовать эти данные электронной почты в будущих попытках получить доступ к любым учетным записям пользователей. Им все равно понадобятся пароли для входа, но половина задачи будет уже решена.

Слухи о OnePlus 7 Pro подтвердились: высокотехнологичный дисплей и поддержка 5G

Слухи о OnePlus 7 Pro подтвердились: высокотехнологичный дисплей и поддержка 5G Первый взгляд на смартфон OnePlus 5G

Первый взгляд на смартфон OnePlus 5G OnePlus раскрыли новые цвета на своих прототипных устройствах, и они выглядят потрясающе

OnePlus раскрыли новые цвета на своих прототипных устройствах, и они выглядят потрясающе Пошли слухи, что будущее устройство от OnePlus может иметь беспроводную зарядку и вырез в экране

Пошли слухи, что будущее устройство от OnePlus может иметь беспроводную зарядку и вырез в экране Некоторые владельцы Pixel получили июльский патч безопасности

Некоторые владельцы Pixel получили июльский патч безопасности